Bóng ma Stuxnet quay trở lại

Kể từ cuộc tàn phá các cơ sở làm giàu uranium Iran cách đây nhiều năm, bóng ma Stuxnet đã quay trở lại dưới hình dạng sâu Triton mới.

Triton là phần mềm độc hại (malware) mới được thiết kế cho nhiệm vụ phá hoại hoặc phá hủy thiết bị công nghiệp. Loại malware này xuất hiện tại Trung Đông đang vô hiệu hóa các hệ thống an toàn công nghiệp gây nguy hiểm cho tính mạng con người.

Công ty bảo mật FireEye ngày 14/12 xác nhận sự xuất hiện của Triton, còn gọi là Trisis, dòng malware mới chuyên tấn công các hệ thống kiểm soát công nghiệp.

Chưa rõ các hệ thống công nghiệp bị phá hoại là gì và mục tiêu của Triton là quốc gia nào, chỉ biết rằng trước mắt Triton đang tấn công các hệ thống do hãng Schneider Electric sản xuất.

Các sản phẩm của Schneider Electric thường sử dụng cho nhà máy lọc dầu, đôi khi cho cả cơ sở năng lượng hạt nhân và nhà máy sản xuất.

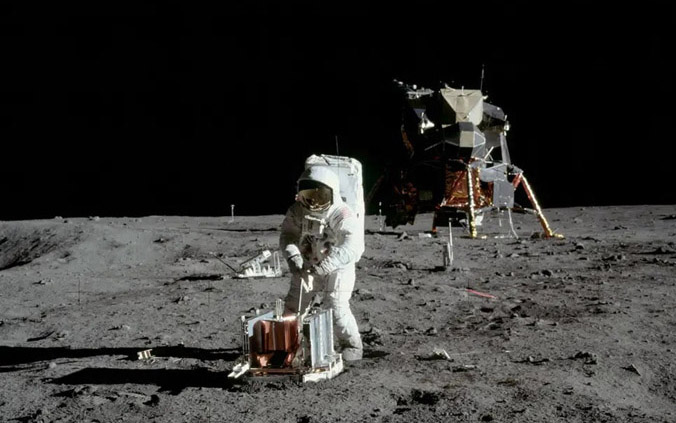

|

|

| Triton được thiết kế để vô hiệu hóa các thiết bị kiểm soát an toàn công nghiệp Triconex của Schneider. |

Đặc biệt, Triton được thiết kế cho mục đích phá hoại hoặc vô hiệu hóa thiết bị “hệ thống trường an toàn” (SIS) Triconex của hãng Schneider và các “hệ thống kiểm soát phân bổ” (DCS). Tất cả hệ thống này được sử dụng để duy trì an toàn trong sản xuất công nghiệp.

Thành phần của SIS được xây dựng chạy độc lập trên các thiết bị khác nhau trong một cơ sở và có khả năng theo dõi nguy cơ mất an toàn, từ đó cảnh báo hoặc tắt hệ thống nhằm ngăn chặn tai nạn hoặc sự phá hoại.

Bằng cách xâm nhập vào DCS, tin tặc có thể sử dụng Triton tạo ra tình huống nguy hiểm thực sự, một vụ nổ hoặc rò rỉ chết người.

Mã nguồn của Triton có khả năng vô hiệu hóa các biện pháp an toàn của Triconex nên khi xảy ra sự cố, người vận hành không thể phản ứng kịp thời. Điều đó cho thấy mức độ nguy hiểm ngày càng leo thang loại malware này.

Gây mất an toàn lao động

Rob Lee, nhà sáng lập công ty bảo mật Dragos Inc., cho biết Triton đóng vai trò như một “payload” sau khi tin tặc tiếp cận sâu hơn hệ thống cơ sở công nghiệp.

Công ty Dragos đã theo dõi hoạt động của Triton tại Trung Đông suốt tháng qua, đồng thời lặng lẽ phân tích malware này trước khi FireEye công bố thông tin.

Khi Triton cài cắm vào hệ thống kiểm soát công nghiệp, mã nguồn của sâu sẽ tự tìm thiết bị Triconex, thiết lập kết nối rồi sau đó chèn lệnh điều khiển riêng vào các thiết bị này.

Nếu lệnh điều khiển không được Triconex chấp nhận, Triton sẽ phá hoại hệ thống kiểm soát an toàn.

Do tính chất của hệ thống Triconex nên khi xảy ra sự cố, các hệ thống khác sẽ tự tắt để đảm bảo an toàn, khiến hoạt động sản xuất ngừng trệ.

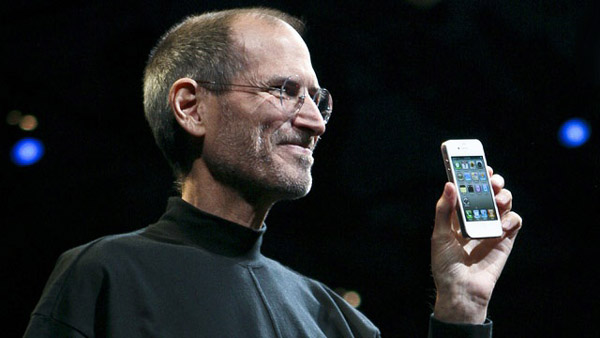

|

| Do có thể gây chết người nên Triton được đánh là phần mềm độc hại nguy hiểm nhất từ trước tới nay. |

Theo Rob Lee, nguy cơ phá họa do malware hay tấn công vật lý đều rất nguy hiểm. “Mọi thứ có vẻ vẫn hoạt động bình thường nhưng thực chất bạn đang vận hành máy móc không có biện pháp an toàn”.

“Nó có thể gây ra các vụ cháy nổ, tràn dầu, thiết bị sản xuất bị tách rời đe dọa tính mạng con người, hoặc rò rỉ khí gas gây chết người. Tùy thuộc vào quy trình công nghiệp là gì, có hàng chục nguy hiểm chết người đang rình rập”, Rob Lee cảnh báo.

Do mục tiêu tấn công là hệ thống đảm bảo an toàn công nghiệp nên có thể coi Triton là malware nguy hiểm nhất từ trước tới nay.

Thế giới ảo, phá hủy thật

Triton là malware thứ ba được thiết kế cho nhiệm vụ phá hoại hoặc cản trở hoạt động của thiết bị công nghiệp.

Đầu tiên là sâu Stuxnet do Cơ quan An ninh Quốc gia Mỹ (NSA) và tình báo Israel phát triển. Tiếp theo là Industroyer (tên khác: Crash Override) nhắm vào mạng điện lưới Ukraina từng khiến cả thủ đô Kiev mất điện.

So với Stuxnet và Industroyer, Triton nguy hiểm hơn. Khác biệt lớn nhất của Triton là khả năng kiểm soát các hệ thống an toàn, vốn được thiết kế để bảo vệ tài sản và con người.

Cả FireEye và Dragos không đề cập tới tác của Triton là ai và động cơ tạo ra malware này là gì. Tuy nhiên, giới chuyên môn nghi ngờ thủ phạm có thể là Iran.

Trước đây, Iran từng được cho đã nhiều lần tấn công mạng vào Trung Đông. Năm 2012, malware Shamoon có nguồn gốc từ Iran đã phá hủy hàng chục nghìn máy tính tại Saudi Aramco, vào thời điểm sâu Stuxet lan tràn vào các cơ sở hạt nhân nước này.

Một năm sau đó, biến thể mới của Shamoon lại xuất hiện tấn công nhiều máy tính tại Saudi và khu vực xung quanh Vịnh Ba Tư.

Theo phỏng đoán của Rob Lee, Triton có thể xem là đòn đáp trả nhắm vào phương Tây. Tuy nhiên, để làm được điều đó, malware cần phải thiết kế lại.

Dù gì Triton cũng được xem là vũ khí nguy hiểm mới của tin tặc có thể đe dọa trực tiếp tới tính mạng con người.

Theo zing.vn

malware

phần mềm độc hại

Stuxnet